前言

距离上次更新PyQt实战系列隔了好久,因为现实中比较忙,而且确实是存货已经用完,现在对脚本集合包更新了一些新的内容,包括:JSON数据的处理,ADPCM音频编解码,PCM二进制文件构建以及PCMM音频播放功能,此外,还有一个数据加密解密算法,与笔者之前的文章《逆向工程实战,在反汇编中发生的事》中的算法一致,是笔者在反汇编的学习中无意间发现的一种数据加密算法,简单且有效,当初逆向该算法时花了不少时间,总之,这些内容后续都会讲到!

JSON数据处理UI

本功能的UI设计十分简单,用到的全是PyQt5实战系列提及过的内容,因此本文将不再重复讲解UI界面的代码,但是代码依然会贴出来,如下:

|

|

界面非常简单,如下所示

可以看到,在这个页面下仅有一个文件选择的组件加上一个处理的按钮。非常简单的一个页面设计,本文的重点并不在这个UI设计上,而是在wireshark的抓包数据转换成JSON格式以及python提取JSON数据。

JSON数据的来源

本文所使用的JSON数据来源于wireshark抓包,wireshark是一个网络封包分析工具,可以截取各种网络数据包,并显示数据包中的各种详细信息,常用于开发测试过程中的问题定位。但笔者并不是用wireshark来处理网络封包,而是处理低功耗蓝牙(BLE)的封包。wireshark本身并没有捕获BLE数据包的能力,但是结合特殊的dongle可以,使用NRF52832 BLE Sniffer低功耗蓝牙抓包器可以捕捉到到低功耗蓝牙的空中数据,非常实用,感兴趣的同学可以在网上查询相关信息,本文不做赘述。

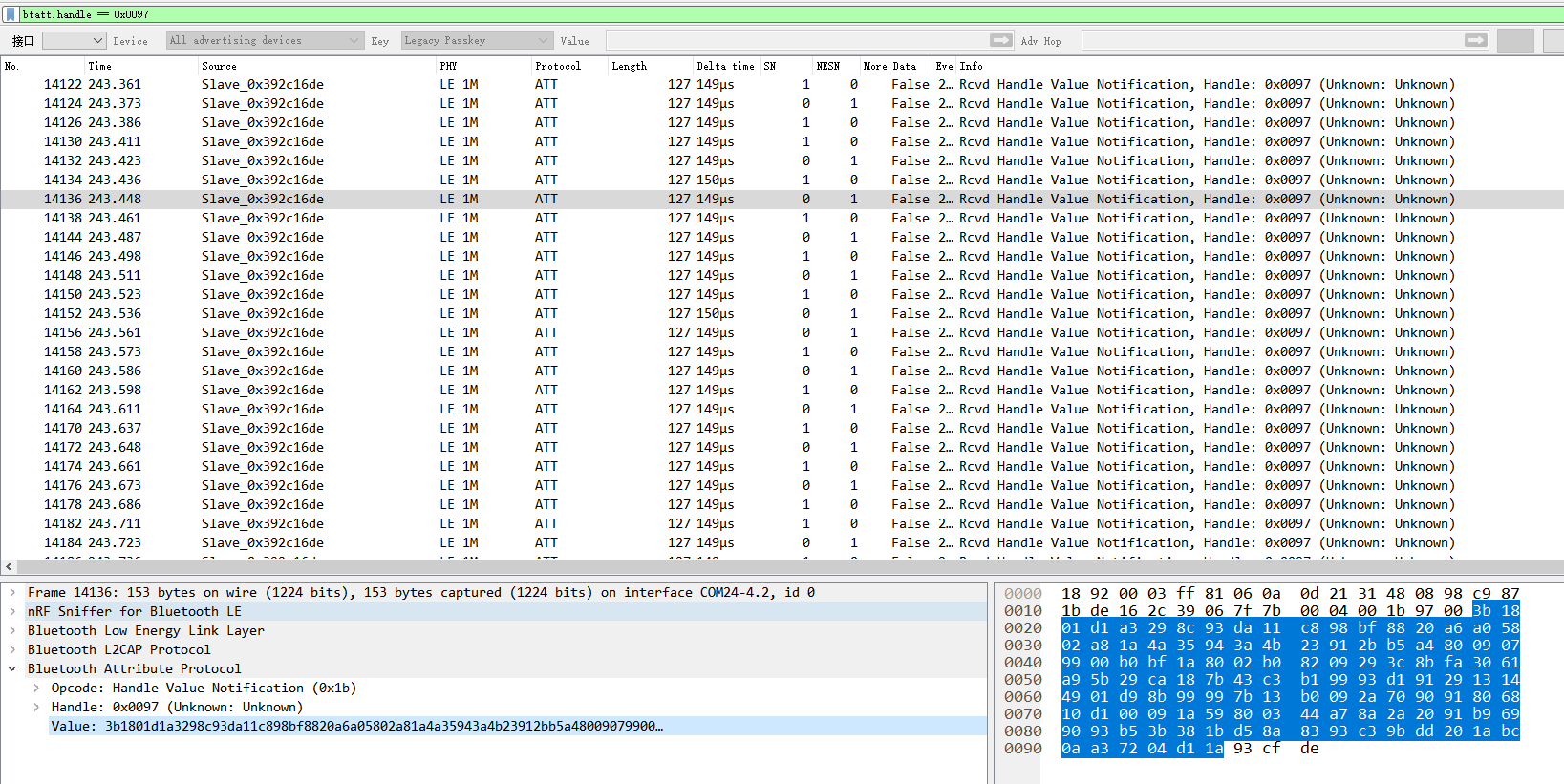

这里笔者对一个数据包做了筛选,如下图所示,从机通过notify的形式向主机传递消息,消息通过handle值为0x97的特征传递给主机,这里不了解蓝牙的同学可以不用理会,以后笔者会单独出一个蓝牙系列,分享笔者的蓝牙知识。

在下面详细信息中可以看到,所选中的这一条数据,是从机通过handle为0x97的特征,向主机发送共计120个字节的value数据:3b 18 01 ....... 04 d1 1a,如果手动一条一条数据中蓝色框框的内容复制出来是非常耗时的,可以采用以下方式获取数据:

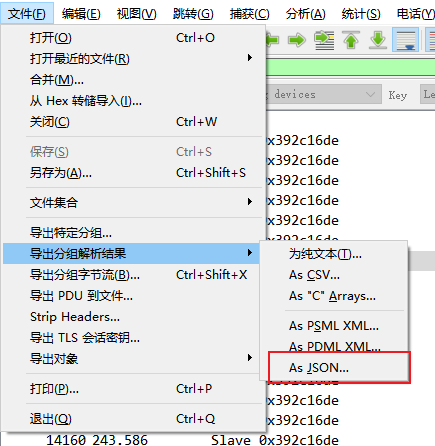

文件 → 导出分组解析结果 → As JSON

可以导出JSON格式的数据,我们展示一下JSON数据

|

|

这么长的数据,仅仅wireshark中展示的一条数据,而我们需要的数据,仅仅是btatt.value这一个属性

|

|

而敏锐的同学可以发现,此JSON文件的开头,是[,也就是说,此JSON文件的框架是[{第一条数据},{第二条数据}....{第n条数据}...],这种格式非常适合python通过list数据结构进行处理。

JSON数据提取

先来观察我们需要的目标数据,btatt.value,这是由多层字典嵌套在其中的,因此要依次往上查找不同层级的字典,可以发现:

- __source

- layers

- btatt

- btatt.value

是这样的一个结构。

我们现在来看代码

|

|

我们来分析一下代码:

- 从

filename这个文件中读取数据,以utf-8编码格式解码 json.load(f)是指从f中读取数据JSON数据,解析并返回对应的Python对象(例如,字典,列表等,具体取决于JSON的结构),通过我们上面的分析,此json会被解析成python的列表(因为最外层是[])。- 循环读取

attvalue列表对象 - 读取

attvallue列表中第i个元素中的layers字典中的btatt字典中的btatt.value所对应的值,并加上一个换行符/n,最后复制给voicevalue - 将

voicevalue写进workspaces/VoiceData.txt文件的末尾,a表示在文件末尾写入东西,而不覆盖原来的内容。 - 当将所有的内容都写完时,返回每条数据的数据量以及数据总量

该方法被单独写在wiresharckJsonProcess.py文件中,存放在tools目录下,被UI页面通过import以模块导入的形式使用。

总结

本文的内容并不复杂,主要是如何从wireshark中导出JSON数据,以及如何使用python对数据进行过滤和处理,JSON是非常常用的数据传输和保存格式尤其在网络中非常常用,因此熟练的掌握看懂和处理对程序员来说是值得的,而且并不难不是吗,祝你变得更强!